La conexión inalámbrica que un router provee en un hogar u oficina es una herramienta vital para mantenerse conectado, sea desde el ordenador portátil o cualquier dispositivo móvil. Es posible que en momentos la conexión se ralentice o sea intermitente. Si ya se descartó el problema técnico, lo más probable es que alguien esté robando la señal wifi.

Existen muchas formas de conocer si está pasado realmente, gracias a software y aplicaciones que estudian todos los AP que apuntan a esa frecuencia y la velocidad de conexión. Puede parecer algo complicado, pero hay métodos también que permiten que otros se logren conectar sin importar lo difícil de la contraseña.

Tres formas de detectar el robo de la señal wifi

Por lo general los problemas de conexión hacen sospechar de una fuga de la señal wifi, porque la consecuencia más frecuente cuando un vecino se conecta sin permiso al router, es una conexión lenta. Si no se trata de un problema técnico con el proveedor de servicios de internet en casa barato, existen suficientes razones para querer saber quién más se conecta.

Si se debe a un mal funcionamiento en general de la conexión, puede variar la estabilidad de la señal, por lo que lo más recomendable para salir de dudas es seguir estos pasos:

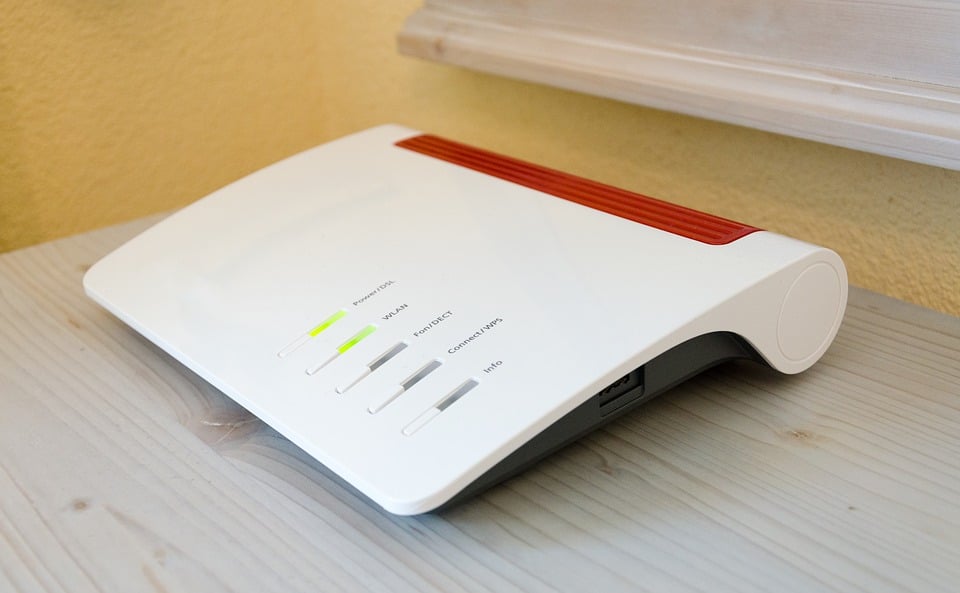

Evaluar las luces del router

Para saber quién se conectó sin autorización es necesario comprobar las luces del router, luego de que se apaguen todos los dispositivos inalámbricos y la luz aún parpadea significa que alguien está conectado. En muchos de los casos, las personas desconocen que este uso inapropiado de la conexión deja huella electrónica, y en ese caso ¿qué es recomendable hacer?

Lo mejor es asignar una IP fija a cada dispositivo electrónico o equipo que se vaya a conectar, ese será como el DNI. En caso de que se quiera certificar que efectivamente no hay más nadie con el acceso a la señal, lo recomendable es utilizar herramientas online gratuitas que permitan conocer el estado de la red, como:

- Wireless Network Watcher.

- Fing.

- Net Scan.

Solo de momento se tendrá conocimiento de aquellas conectadas de manera online, ya que estas aplicaciones no realizan reportes o históricos de las demás conexiones.

Seguridad de la red

El siguiente paso es aumentar la seguridad de la red, porque esta era de bajo nivel, y para evitar que sea un acto frecuente, lo mejor es cambiar la contraseña de la red. El hecho de modificarla no garantiza que sea la solución a todo el problema, y la complejidad tampoco es una barrera. Para que este consejo funcione como se espera, la clave cada cierto tiempo debe renovarse, no será una tarea agradable, pero será de gran ayuda.

Accediendo desde la configuración del router es posible evaluar el historial de conexiones del propio equipo, si no se sabe cómo ingresar solo basta revisar la información suministrada en la caja del dispositivo por el fabricante.

Una vez que se ingresa al panel de opciones lo más recomendable es habilitar la restricción MAC, solo así podrán acceder los equipos que tenga conocimiento de la dirección MAC.

Hacerse invisible

Otra forma de resguardar la conexión es limitarla a determinados equipos. Si se elimina el rastreo, la SSID del router no aparecerá en el listado de las redes. Al hacer invisible la señal de wifi, esta no puede ser localizable, se deben conocer todos los datos de la red inalámbrica para lograr acceder.

Existen aplicaciones de software para monitorizar y hacer seguimiento de las IP, así se detectará un consumo indebido. Sin embargo, para detectar a los gorriones inalámbricos si aún no se han hecho los cambios en la configuración, es necesario instalar MoocherHunter, que los rastrea con mayor facilidad.

En lo que respecta a las conexiones de los smartphone y demás equipos inalámbricos, en el momento que no se esté en casa puede apagarse el router para alargar su vida útil y burlar a los intrusos. También al crear una red interna con las VPN del dispositivo móvil garantiza que la red solo funcione cuando haya alguien en casa, ya que por la configuración se cambia la forma tradicional en la que opera el wifi.

Para evitar ser una presa fácil al estar ausente de casa, después de blindar la conexión es crucial no revelar ningún dato de las modificaciones realizadas y mantener un constante análisis de la velocidad de la red.